Kartläggning med hjälp av DNS

Som en del i ett penetrationstest så är kartläggning av DNS en viktig del. Det kan göras på flera sätt och oftast är en kombination av flertalet olika tester det bästa.

Flertalet verktyg stödjer kartläggning med DNS och här är några som vi rekommenderar:

- Nmap

- theHarvester

- dnrecon.py

- dnsdumpster (webbtjänst)

Informationen från DNS-kartläggningen bildar den eller de personer som utför ett penetrationstest ett bra underlag att jobba vidare från. Även kan läckage av intern information förekomma.

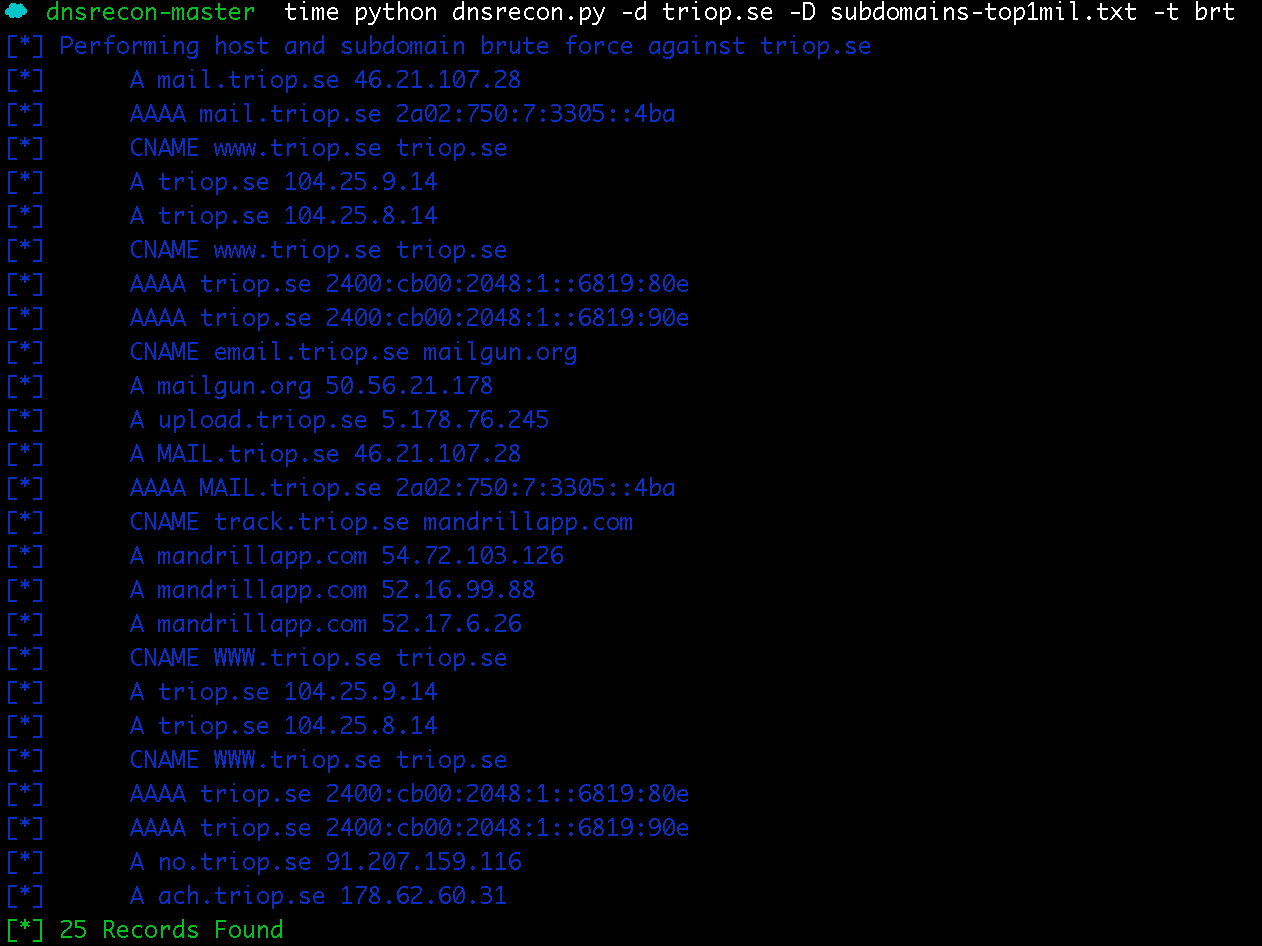

dnsrecon

Vi börjar med en skärmdump från dnrecon där vi använder data från webbens 1 miljon största webbsajter. Kommandot vi kör är:

time python dnsrecon.py -d triop.se -D subdomains-top1.mil.txt -t brt

Som vi kan se hittar detta kommando information om 25 stycken enheter.

theHarvester

Ett trevligt multiverktyg som inte bara hittar DNS-namn utan även E-postadresser.

Vi kör kommandot:

theharvester -b all -d triop.se -v -c

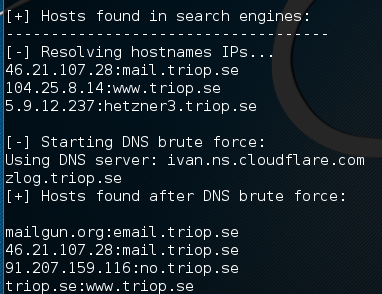

Och får då upp en mängd information. Det vi just nu är intresserad av eventuella underdomäner vilket den är kompetent och hittar med hjälp av sökmotorer:

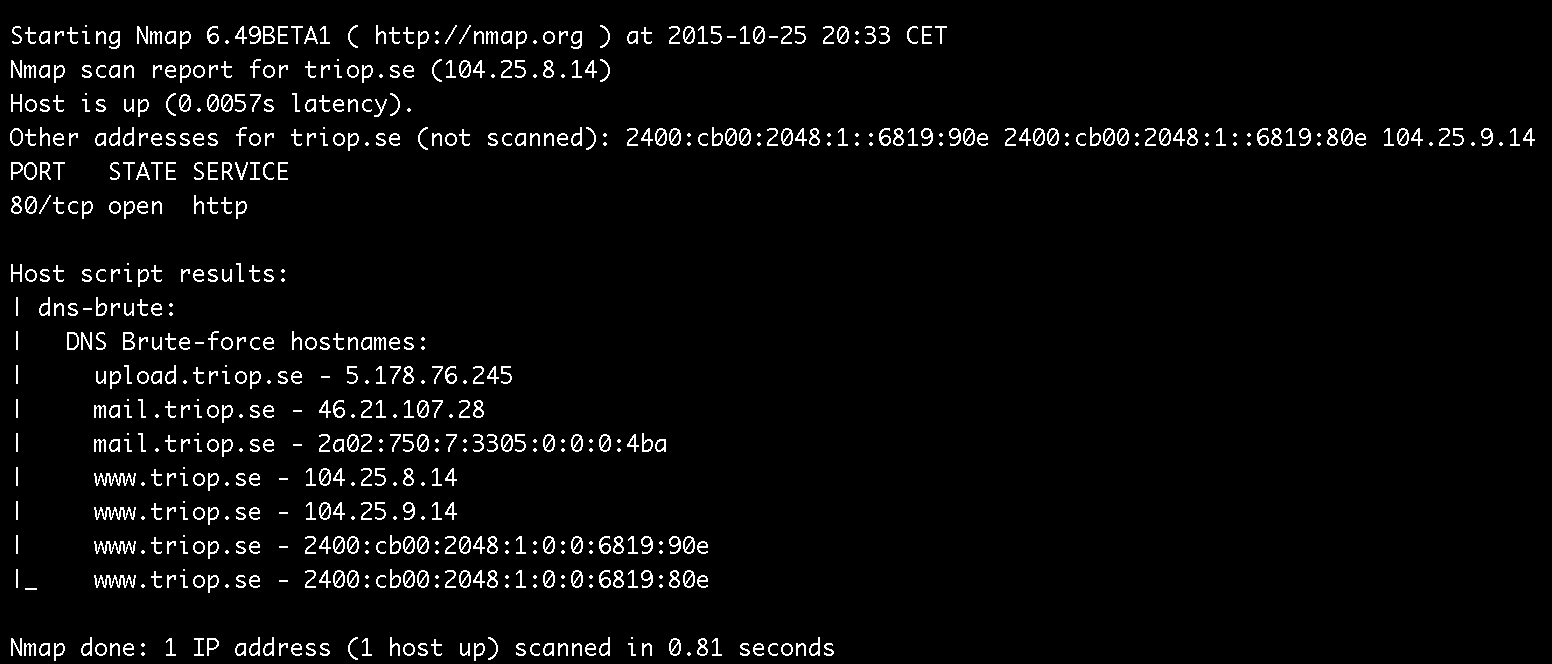

Nmap

Här använder vi Nmaps stöd för scripts. Och ett specifikt script som heter dns-brute.nse och med hjälp av följande kommando:

nmap -p 80 --script dns-brute.nse triop.se

Och det resulterar i ett antal underdomäner:

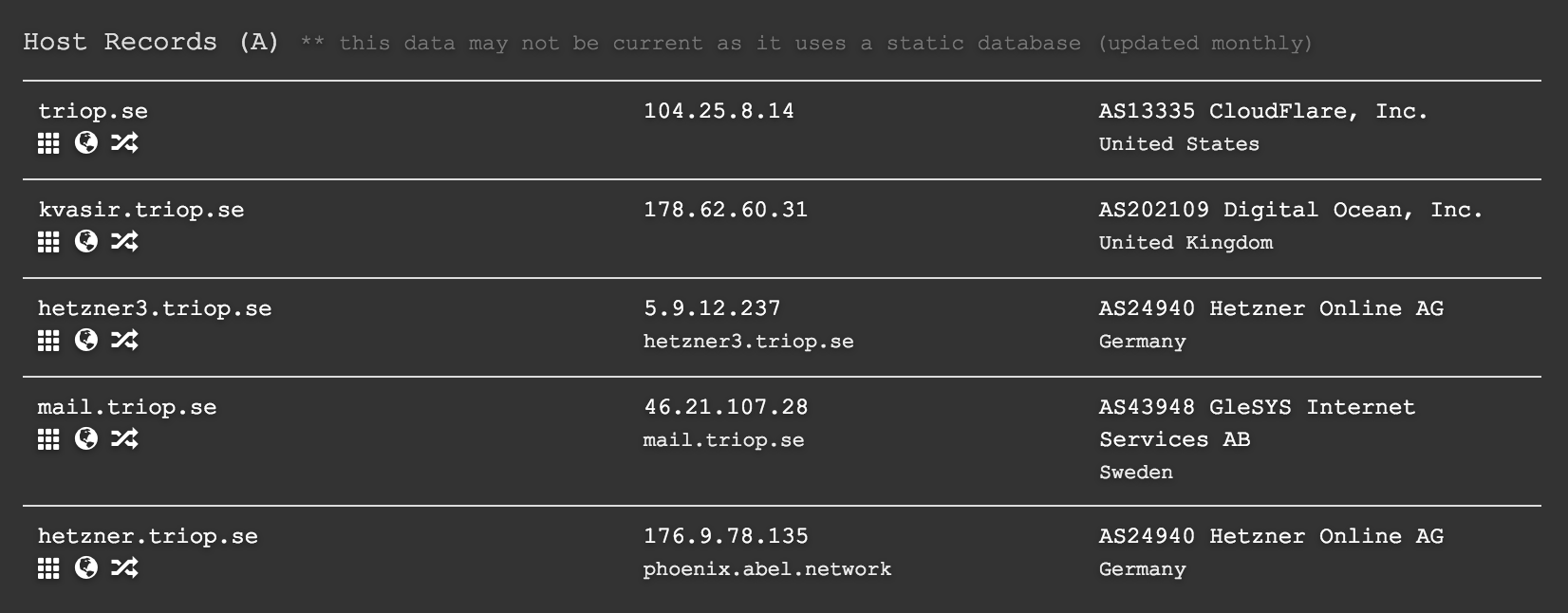

dnsdumpster.com

Detta är en publik tjänst som använder data från scans.io, se även censys.io som tillhandahåller ungefär samma söktjänst.

Med hjälp av denna data så kan vi också identifiera ett antal underdomäner:

2 svar på “Kartläggning med hjälp av DNS”