Katana från Project Discovery

Katana är ett relativt nytt projekt från Project Discovery (som bl.a. står bakom nuclei). Katana är en crawler som har en del intressanta funktioner. Värt även att notera är att httpx också kommer från Project Discovery.

Du kan installera katana via go install eller via en Docker-container. Jag har testat båda och skulle rekommendera docker-alternativet. För att ladda hem containern kör du:

docker pull projectdiscovery/katana:latest

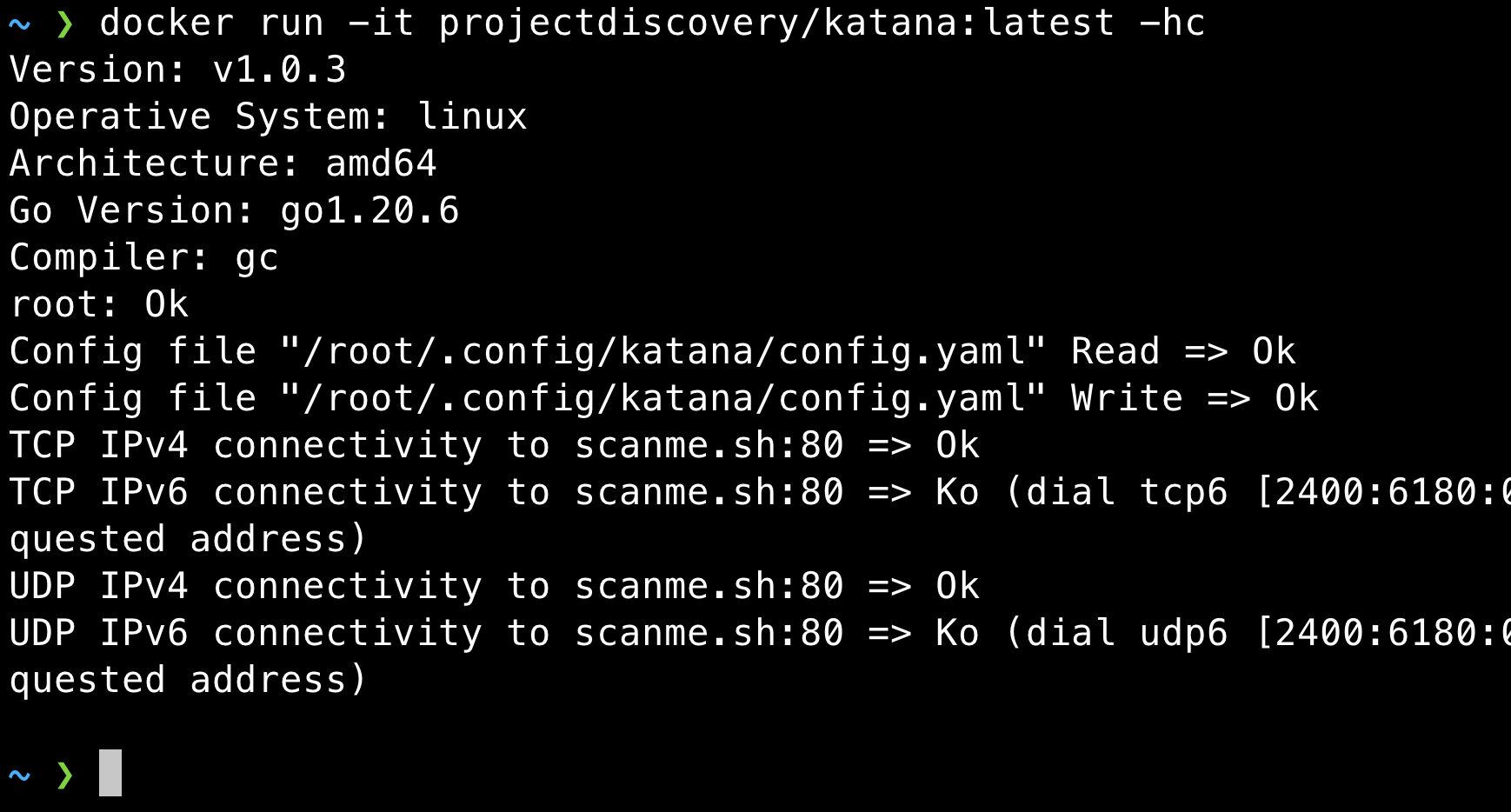

För att verifiera att det fungerar kan du sedan köra:

docker run -it projectdiscovery/katana:latest -hc

Och då bör det se ut ungefär enligt följande:

Nu är vi redo att starta vår första crawl. Jag rekommenderar att köra med följande argument:

docker run -it projectdiscovery/katana:latest -headless -system-chrome -d 8 -jc -jsl -kf all -timeout 60 -aff -rl 5 -hl -sc -u https://triop.se

Vill du även spara undan resultatet så kan du göra det på följande sätt:

docker run -v pwd/output:/output/ -it projectdiscovery/katana:latest -headless -system-chrome -d 8 -jc -jsl -kf all -timeout 60 -aff -rl 5 -hl -sc -u https://triop.se -o /output/triop.se-crawl.log

Då sparas crawlingen till output/triop.se-crawl.log

Det finns även stöd för att köra via proxy och då skicka trafiken via exempelvis Burp Suite. För att komplettera Burp Suites egna crawl-funktion.

Du kan även skicka med enga headers eller auth-cookies via argumentet -H cookie.txt eller -H ’Cookie: usrsess=AmljNrESo’.

För URL:er så kan du skicka in dessa via STDIN pipe eller via en fil (-l fil.txt) eller via -u argumentet som jag använder ovan. Inbyggt så kan även katana hitta vissa API-endpoints i javascript-filer om -jc och -jsl används.

Förutom katana så kan du även använda min egen lolcrawler eller hakcrawler.